Une panne informatique ne se limite jamais à un simple écran noir. Derrière chaque arrêt système se cache une cascade de pertes : chiffre d’affaires évaporé, productivité paralysée, données fragilisées. Pour les PME, où chaque heure compte, l’impact dépasse rapidement le cadre technique pour menacer la continuité même de l’activité.

Pourtant, la majorité de ces incidents ne surgissent pas par hasard. Ils résultent de vulnérabilités structurelles que la maintenance informatique pour PME permet d’identifier et de neutraliser avant qu’elles ne deviennent critiques. Cette approche préventive transforme radicalement la gestion des risques IT, passant d’une logique réactive coûteuse à une protection anticipative mesurable.

Cet article révèle les mécanismes invisibles qui fragilisent votre infrastructure, les protocoles techniques de détection précoce, et la réalité économique chiffrée qui justifie l’investissement. Des vulnérabilités cachées aux indicateurs de performance concrets, voici comment mesurer et maximiser votre protection réelle.

La maintenance informatique PME en 5 points clés

- Les infrastructures PME cachent des failles invisibles : shadow IT, dette technique et dépendances critiques non documentées

- La surveillance préventive détecte les signaux précurseurs 48 à 72h avant la défaillance grâce au monitoring temps réel

- Les interventions suivent une matrice de criticité qui priorise les actions selon leur impact métier

- Le coût moyen d’une panne dépasse 40 000€ pour 48h d’arrêt, contre 12 000€ de maintenance annuelle

- Des KPIs mesurables (MTBF, MTTR, taux de disponibilité) permettent d’auditer l’efficacité réelle de votre protection

Les vulnérabilités invisibles qui menacent votre infrastructure PME

Les pannes spectaculaires masquent souvent une réalité plus insidieuse. Votre infrastructure IT accumule des fragilités silencieuses qui échappent à toute détection visuelle. Ces vulnérabilités structurelles se développent dans les angles morts de votre système, là où personne ne regarde.

Le shadow IT constitue la première de ces failles méconnues. Applications cloud personnelles, clés USB non chiffrées, logiciels installés sans validation : chaque collaborateur construit progressivement une infrastructure parallèle. Cette zone grise échappe à toute supervision, créant des points d’entrée non sécurisés. Le risque ne se limite pas à la cybersécurité : ces outils non documentés deviennent des dépendances opérationnelles dont l’arrêt brutal paralyse l’activité.

La dette technique silencieuse s’accumule avec une régularité implacable. Configurations héritées d’anciennes versions, correctifs de sécurité différés pour ne pas perturber la production, licences expirées que personne n’a détectées. Chaque report d’intervention alourdit le passif. Ce qui commence comme un simple retard de mise à jour évolue vers une fragilité systémique où un composant obsolète maintient artificiellement l’édifice en équilibre instable.

Les dépendances critiques cachées représentent le troisième angle mort. Ce serveur legacy qui héberge encore une application métier essentielle, cette imprimante réseau devenue indispensable au processus de facturation, ce switch de 15 ans dont dépendent trois services : personne ne les a cartographiés comme points de défaillance uniques. Leur arrêt brutal révèle brutalement leur caractère critique.

| Type de vulnérabilité | Fréquence PME | Impact potentiel |

|---|---|---|

| Shadow IT non documenté | 73% des PME | Failles sécurité critiques |

| Dette technique silencieuse | 85% des PME | Pannes en cascade |

| Dépendances cachées | 62% des PME | Arrêt complet possible |

L’effet domino amplifie dramatiquement ces micro-défaillances. Une barrette de RAM défectueuse ralentit imperceptiblement un serveur. Les sauvegardes nocturnes prennent quelques minutes supplémentaires. Personne ne s’en aperçoit jusqu’au jour où la charge atteint son pic : le serveur sature, les bases de données se corrompent, et c’est toute la chaîne de production qui s’effondre. La cause initiale était minuscule, les conséquences sont totales.

Cette réalité prend une dimension statistique préoccupante. Une analyse révèle que 67% des entreprises françaises ont subi au moins une cyberattaque en 2024, souvent facilitée par ces vulnérabilités invisibles non corrigées. Le périmètre de risque dépasse largement ce que les dirigeants de PME imaginent.

La maintenance détecte ces fragilités avant qu’elles ne deviennent des catastrophes. Elle cartographie l’infrastructure réelle, documente les dépendances cachées, et identifie les zones de dette technique. Cette visibilité transforme des menaces abstraites en risques quantifiables et gérables.

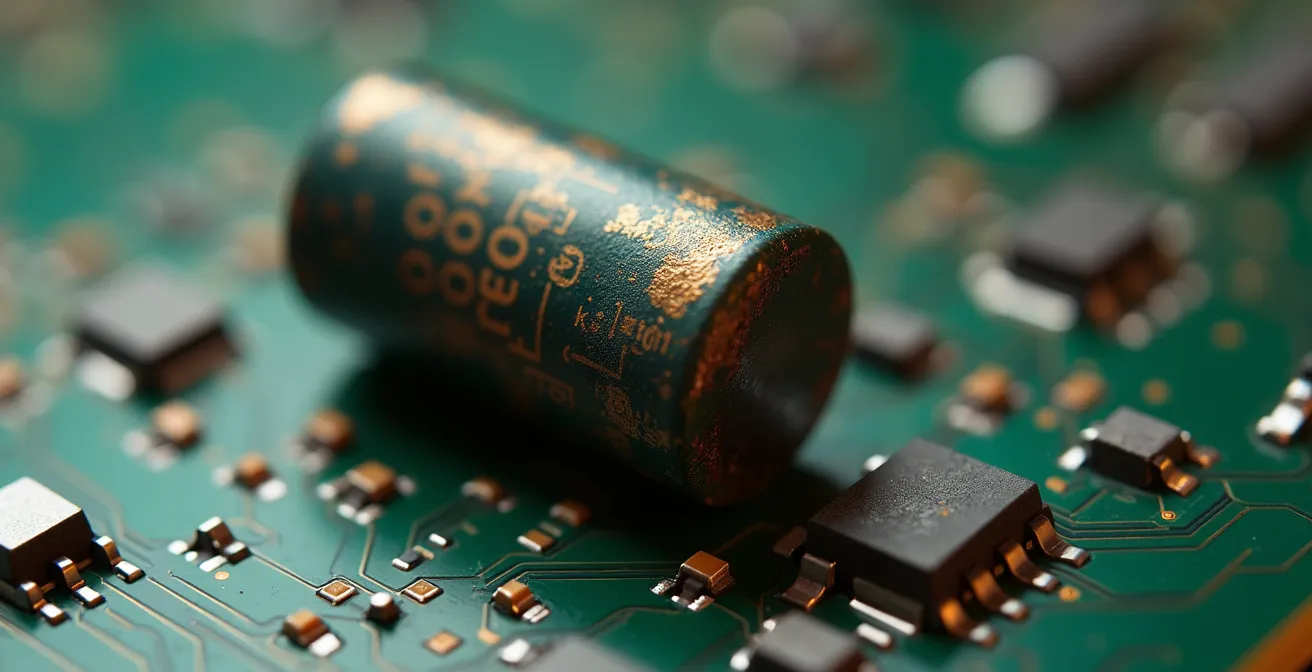

Chaque composant électronique vieillit selon des courbes prévisibles. Les condensateurs gonflent, les circuits se corrodent, les soudures se fissurent. Ces dégradations progressives sont invisibles jusqu’au point de rupture. La maintenance préventive inspecte ces signaux physiques avant qu’ils ne provoquent l’arrêt du système. Un condensateur bombé détecté lors d’une intervention planifiée évite une panne totale trois semaines plus tard.

Comment la surveillance préventive détecte les défaillances avant leur impact

Une fois les vulnérabilités invisibles identifiées, reste à les surveiller en continu. La détection précoce repose sur des protocoles techniques précis qui transforment des données brutes en alertes actionnables. Le monitoring ne se contente pas d’observer : il anticipe.

Le monitoring des signaux faibles constitue la première ligne de défense. Les systèmes modernes génèrent des milliers de données par heure : températures CPU, taux d’erreur disque, latences réseau, utilisation mémoire. Pris isolément, ces indicateurs semblent anodins. Analysés dans leur ensemble, ils révèlent des patterns pré-panne caractéristiques. Une température CPU qui augmente de 5°C en charge normale, un taux d’erreur disque qui passe de 0% à 0,008%, une latence réseau qui oscille : chacun signale une dégradation en cours.

Les seuils d’alerte gradués structurent cette surveillance. Un indicateur ne bascule pas brutalement de normal à critique. Il traverse des zones progressives : vert (fonctionnement optimal), orange (surveillance renforcée), rouge (intervention immédiate). Un disque dur affiche un taux d’erreur de 0,005% : zone verte. Il atteint 0,01% : passage en orange, déclenchement d’une vérification approfondie. À 0,05%, le niveau rouge impose un remplacement préventif immédiat.

Cette réalité quotidienne des infrastructures est quantifiée. Des données montrent que 8 problèmes informatiques imprévus surviennent chaque semaine en moyenne dans les entreprises. La surveillance préventive transforme une partie significative de ces incidents en interventions planifiées et contrôlées.

L’analyse prédictive des logs système pousse la détection plus loin encore. Les fichiers journaux enregistrent chaque événement : chaque redémarrage, chaque erreur, chaque accès. Des algorithmes analysent ces séquences pour identifier des patterns récurrents qui précèdent historiquement les pannes. Une succession spécifique d’erreurs mémoire suivie d’un ralentissement disque reproduit exactement le schéma observé 72 heures avant la dernière défaillance majeure : l’intervention est déclenchée avant que le cycle ne se répète.

| Type de monitoring | Temps détection moyen | Taux de prévention |

|---|---|---|

| Sans surveillance | 72-96 heures | 0% |

| Surveillance basique | 24-48 heures | 35% |

| Monitoring temps réel | 5-30 minutes | 85% |

| IA prédictive | 48-72h avant panne | 92% |

Les tableaux de bord de santé infrastructure centralisent cette masse d’informations. Chaque composant critique apparaît avec son état en temps réel : serveurs, équipements réseau, systèmes de stockage, alimentations de secours. La visualisation immédiate permet d’identifier les dérives avant qu’elles ne deviennent problématiques. Un administrateur consulte le tableau : tous les indicateurs sont verts sauf un onduleur dont la batterie affiche 78% de capacité résiduelle. L’alerte est orange, la durée de vie estimée est de 4 mois. Le remplacement est planifié dans la fenêtre de maintenance du mois suivant.

Signaux d’alerte à surveiller en priorité

- Températures CPU dépassant 70°C en charge normale

- Taux d’erreur disque supérieurs à 0,01% en lecture/écriture

- Latence réseau dépassant 100ms en interne

- Patterns d’erreurs répétitifs dans les logs système

- Espace disque disponible sous le seuil de 20%

Cette approche systématique transforme la maintenance d’une intervention réactive en processus proactif. Les pannes ne disparaissent pas : elles sont détectées avant leur survenue et traitées dans des conditions maîtrisées. Le passage de l’urgence subie à la planification contrôlée change radicalement la gestion IT des PME.

Les interventions ciblées qui neutralisent les risques identifiés

Après la détection des signaux d’alerte, l’efficacité repose sur la capacité à prioriser et exécuter les bonnes interventions au bon moment. Toutes les actions de maintenance ne se valent pas : certaines sont critiques, d’autres peuvent attendre. Cette hiérarchisation intelligente préserve la continuité de l’activité tout en neutralisant les risques réels.

La matrice de criticité structure cette priorisation selon deux axes : l’impact métier d’une défaillance et sa probabilité de survenue. Un serveur principal hébergeant l’ERP avec un disque affichant des erreurs croissantes cumule criticité maximale et probabilité élevée : intervention immédiate. Un poste utilisateur secondaire avec une mise à jour en attente présente un impact faible et une probabilité modérée : planification dans la fenêtre de maintenance mensuelle.

Les protocoles d’intervention distinguent deux modes opératoires. Les fenêtres de maintenance planifiées permettent d’effectuer les opérations lourdes en dehors des heures de production : mises à jour majeures, remplacement de composants, restructuration réseau. Ces interventions sont documentées, testées, et bénéficient d’un temps d’exécution confortable. À l’opposé, les interventions d’urgence hors production répondent aux alertes critiques : un serveur qui surchauffe, un disque proche de la saturation, une tentative d’intrusion détectée. Le protocole diffère totalement : diagnostic rapide, action ciblée, documentation a posteriori.

L’intervention humaine reste déterminante malgré l’automatisation croissante. Un technicien qui remplace préventivement un composant défaillant mobilise une expertise que les outils de monitoring ne peuvent reproduire. L’analyse visuelle d’un condensateur bombé, la détection tactile d’une vibration anormale, l’évaluation contextuelle de l’urgence réelle : ces compétences transforment des données brutes en décisions opérationnelles pertinentes. La maintenance préventive valorise cette dimension humaine en lui donnant le temps et les conditions optimales d’intervention.

Le remplacement préventif de composants illustre parfaitement cette approche anticipative. Les équipements IT suivent des courbes de fiabilité prévisibles. Un disque dur d’entreprise affiche une durée de vie moyenne de 5 ans. À 4 ans, même sans erreur détectée, sa probabilité de défaillance augmente exponentiellement. La maintenance préventive planifie son remplacement avant la panne, pendant une fenêtre de faible activité, avec une sauvegarde complète préalable. Le coût d’un disque et d’une heure d’intervention est incomparable avec celui d’une panne totale en pleine production.

Gestion de crise lors de la panne mondiale du 19 juillet 2024

La défaillance d’une mise à jour CrowdStrike a provoqué un arrêt massif de systèmes Windows à l’échelle mondiale. Delta Air Lines a dû annuler plus de 5000 vols avec un coût estimé entre 350 et 500 millions de dollars. L’intervention technique initiale n’a nécessité que 78 minutes pour identifier et corriger le problème. Mais le retour à la normale complet a exigé plusieurs jours de reconstruction progressive des systèmes. Cette asymétrie illustre une réalité cruciale : la résolution technique est rapide, la reconstruction opérationnelle est longue et coûteuse.

La documentation et la traçabilité constituent le dernier pilier de cette approche méthodique. Chaque intervention, préventive ou corrective, alimente un historique technique qui devient la carte d’identité de l’infrastructure. Quand un serveur a-t-il reçu sa dernière mise à jour ? Quel composant a été remplacé et à quelle date ? Quelles configurations ont été modifiées ? Cette mémoire technique permet d’anticiper les prochaines interventions, d’identifier les récurrences, et de capitaliser sur l’expérience accumulée. Une PME sans historique technique navigue à l’aveugle ; une PME documentée pilote son infrastructure avec précision.

| Criticité | Type d’intervention | Délai max | Mode |

|---|---|---|---|

| Critique | Serveur principal | 2h | Sur site |

| Haute | Réseau/Connexion | 4h | Hybride |

| Moyenne | Poste utilisateur | 24h | À distance |

| Basse | Optimisation | 72h | Planifié |

Le coût réel d’une panne vs l’investissement maintenance quantifié

Maintenant que les mécanismes de protection sont explicités, leur valeur se mesure dans une réalité économique précise. Le débat entre maintenance préventive et réparation curative ne se tranche pas par des principes abstraits, mais par des calculs financiers concrets adaptés aux réalités des PME.

Le calcul du coût horaire d’arrêt varie considérablement selon le secteur. Un site e-commerce qui génère 500 000€ de chiffre d’affaires mensuel perd environ 695€ par heure d’indisponibilité. Une entreprise de services avec 30 collaborateurs facturant 120€/heure subit une perte de productivité de 3600€ par heure. Une PME industrielle dont la chaîne de production dépend intégralement de son système de gestion cumule perte de production et désorganisation logistique : le coût dépasse rapidement 5000€ par heure. Ces chiffres excluent encore les coûts cachés.

Les coûts cachés d’une panne démultiplient l’impact initial. La reconstruction des données après une corruption nécessite des heures ou des jours de travail technique spécialisé. Les heures salariées perdues par les collaborateurs bloqués s’additionnent rapidement : 20 personnes immobilisées pendant 8 heures représentent 160 heures de productivité évaporées. Les clients perdus ou mécontents génèrent un manque à gagner difficilement quantifiable mais réel. Les pénalités contractuelles pour retard de livraison s’ajoutent au passif. Le coût visible d’une panne représente souvent moins de 30% de son coût réel total.

La dimension financière globale est documentée. Des analyses montrent que le coût moyen d’une cyberattaque s’élève à 14 720€, mais une entreprise sur huit dépasse 230 000€. Cette asymétrie révèle que certains incidents dépassent largement la moyenne et menacent directement la viabilité de l’entreprise.

| Scénario PME 50 salariés | Coût direct | Coût indirect | Total |

|---|---|---|---|

| Panne majeure 48h | 8 000€ | 32 000€ | 40 000€ |

| Cyberattaque avec rançon | 25 000€ | 75 000€ | 100 000€ |

| Maintenance préventive/an | 12 000€ | 0€ | 12 000€ |

Le seuil de rentabilité s’établit rapidement. Une maintenance préventive complète coûte entre 10 000€ et 15 000€ annuels pour une PME de 50 collaborateurs. Ce budget équivaut au coût d’une seule panne majeure de 48 heures. À partir du moment où la maintenance évite un seul incident de cette ampleur par an, l’investissement est rentabilisé. Chaque panne supplémentaire évitée génère un retour sur investissement additionnel.

Cette réalité prend une dimension encore plus critique sur le long terme. Une étude sectorielle révèle que 60% des PME victimes d’une attaque majeure ferment dans les 18 mois. Le coût d’une panne ne se limite pas à l’incident lui-même : il peut compromettre la continuité même de l’activité. La maintenance préventive ne se résume pas à une optimisation financière, elle constitue une assurance de survie.

Les scénarios chiffrés comparatifs clarifient cette équation économique. Une PME investit 12 000€ en maintenance annuelle et évite 3 incidents moyens (20 000€) et 1 incident majeur (40 000€) : le gain net est de 48 000€. La même PME qui renonce à la maintenance subit ces 4 incidents : coût total de 100 000€. L’écart atteint 88 000€ sur un seul exercice. Multiplié par la durée de vie de l’infrastructure, l’impact devient stratégique.

Cette analyse quantifiée transforme la maintenance d’un coût perçu en investissement mesurable. Elle déplace le débat du terrain technique vers une décision de gestion financière rationnelle. Pour les dirigeants de PME, les chiffres parlent plus fort que les principes : une panne évitée vaut plusieurs fois le coût de sa prévention.

Les indicateurs de performance qui mesurent votre protection réelle

Au-delà de la justification économique, l’efficacité d’un dispositif de maintenance se mesure par des indicateurs concrets et continuellement suivis. Une protection IT ne peut rester une boîte noire : elle doit générer des métriques qui objectivent sa performance et permettent de l’améliorer progressivement.

Le MTBF (Mean Time Between Failures) quantifie le temps moyen entre deux pannes consécutives. Un système avec un MTBF de 720 heures (30 jours) subit théoriquement une défaillance par mois. Un MTBF de 2160 heures (90 jours) signale une infrastructure mature et stable. L’évolution de cet indicateur dans le temps révèle l’efficacité de la maintenance : un MTBF qui augmente progressivement valide que les interventions préventives réduisent effectivement la fréquence des incidents.

Le MTTR (Mean Time To Repair) mesure le temps moyen nécessaire pour résoudre une panne. Un MTTR de 2 heures indique une capacité d’intervention rapide et efficace. Un MTTR de 24 heures signale des difficultés : diagnostic lent, pièces de rechange indisponibles, compétences techniques insuffisantes. L’objectif n’est pas uniquement de réduire ce délai, mais de le stabiliser pour garantir une prévisibilité. Une PME qui sait qu’elle peut compter sur une résolution en 4 heures maximum peut organiser ses processus de continuité en conséquence.

Le taux de disponibilité réel mesure l’uptime effectif de vos systèmes critiques sur une période donnée. Un taux de 99,5% signifie que le système est accessible 99,5% du temps, soit environ 3,6 heures d’indisponibilité par mois. Ce chiffre se compare à l’objectif fixé : un SLA interne peut cibler 99,8% pour les systèmes critiques. L’écart entre objectif et réalité quantifie la marge de progression nécessaire. Pour contextualiser cette dimension, il faut noter que très peu d’organisations mesurent réellement leurs performances IT de manière rigoureuse.

Le nombre d’incidents critiques évités par détection préventive rend visible l’invisible. Une maintenance qui identifie 8 défaillances potentielles en 3 mois et les corrige avant impact démontre une efficacité concrète. Ce KPI transforme une activité discrète en valeur mesurable : chaque incident évité représente un coût épargné, un arrêt empêché, une crise désamorcée. La documentation de ces interventions préventives justifie l’investissement auprès des décideurs.

| Indicateur | Objectif PME | Seuil critique |

|---|---|---|

| MTBF (temps entre pannes) | > 720 heures | < 168 heures |

| MTTR (temps de résolution) | < 4 heures | > 24 heures |

| Taux disponibilité | > 99,5% | < 95% |

| Incidents évités/mois | > 5 | < 1 |

Le reporting mensuel de santé IT synthétise ces indicateurs dans un format accessible aux dirigeants. Un tableau de bord d’une page présente l’évolution des KPIs, les interventions réalisées, les risques identifiés, et les recommandations pour le mois suivant. Cette restitution transforme une activité technique en gouvernance stratégique : le dirigeant pilote son infrastructure IT comme il pilote sa finance ou ses ressources humaines.

La visualisation des données transforme des chiffres abstraits en tendances compréhensibles. Un graphique qui montre le MTBF passant de 400 heures à 900 heures en 6 mois valide visuellement l’efficacité de la stratégie préventive. Une courbe de disponibilité stable au-dessus de 99% rassure sur la fiabilité du système. Ces représentations facilitent les décisions : faut-il renforcer le budget maintenance ? Les objectifs sont-ils atteints ? Quels sont les points faibles restants ?

Pour approfondir les stratégies de détection précoce, vous pouvez consulter les développements récents sur la maintenance prédictive IoT, qui intègre des capteurs intelligents pour anticiper les défaillances avec une précision accrue. De même, si votre infrastructure repose partiellement sur des services externalisés, il est pertinent de comparer les solutions cloud pour évaluer le rapport coût-protection de différents modèles d’hébergement.

Cette approche métrifiée transforme la maintenance informatique d’une dépense opaque en service mesurable et optimisable. Elle crée une redevabilité qui bénéficie autant au prestataire qu’au client : les résultats sont objectivés, les progrès sont documentés, les défaillances sont tracées. Pour les PME, cette transparence permet de justifier rationnellement l’investissement et d’allouer les ressources IT avec la même rigueur que pour tout autre poste budgétaire stratégique.

À retenir

- Les vulnérabilités IT des PME sont majoritairement invisibles : shadow IT, dette technique et dépendances cachées fragilisent l’infrastructure sans signes apparents

- La surveillance préventive détecte les défaillances 48 à 72 heures avant leur survenue grâce au monitoring temps réel des signaux faibles

- Les interventions suivent une matrice de criticité qui optimise les ressources en priorisant selon l’impact métier et la probabilité de panne

- Le ROI de la maintenance est quantifiable : 12 000€ annuels préviennent des pannes cumulant plus de 100 000€ de coûts directs et indirects

- Des KPIs mesurables (MTBF, MTTR, taux de disponibilité) transforment la maintenance en service auditable et continuellement améliorable

Questions fréquentes sur la maintenance informatique PME

Quelle est la formule pour calculer le coût d’une panne informatique ?

Le coût se décompose en deux parties. D’abord, la perte de chiffre d’affaires : multipliez votre CA horaire par le temps d’interruption et le pourcentage de disponibilité impacté. Ensuite, ajoutez la perte de productivité : pour chaque collaborateur bloqué, multipliez son salaire horaire par le pourcentage de productivité perdue et la durée. Ces deux composantes donnent le coût direct, auquel s’ajoutent les coûts indirects comme la reconstruction de données ou l’impact réputationnel.

Quel est le délai de carence typique des assurances cyber ?

La plupart des assurances cyber appliquent un délai de carence entre 12 et 24 heures. Concrètement, si votre panne est résolue en 8 heures, vous ne percevrez aucune indemnisation même avec une couverture spécifique. Seules les pannes dépassant ce seuil déclenchent la prise en charge. Cette franchise rend la maintenance préventive encore plus pertinente pour les incidents courts mais fréquents.

Comment justifier l’investissement en maintenance préventive auprès de la direction ?

Quantifiez le coût d’une journée de panne selon votre activité : pour une PME de 50 salariés, il atteint généralement 20 000€. Un contrat de maintenance annuel coûte environ 12 000€, soit moins qu’une seule journée d’arrêt. Présentez également le nombre d’incidents évités sur les 12 derniers mois : chaque panne préventée représente un ROI direct. Cette approche chiffrée transforme la maintenance d’un coût perçu en investissement protecteur mesurable.